Synchroniser des fichiers Linux vers un NAS Synology

Page mise à jour le 27-02-2026 à 17:49

Ou comment réaliser des tranferts sécurisés sans avoir à saisir un mot de passe entre un serveur Linux et un NAS Synology.

Préparer le NAS Synology

Conventions

Nous considérons le réseau local configuré comme suit :

| Adresse IP du NAS Synology | 192.168.1.253 |

| Adresse IP du serveur Linux | 192.168.1.254 |

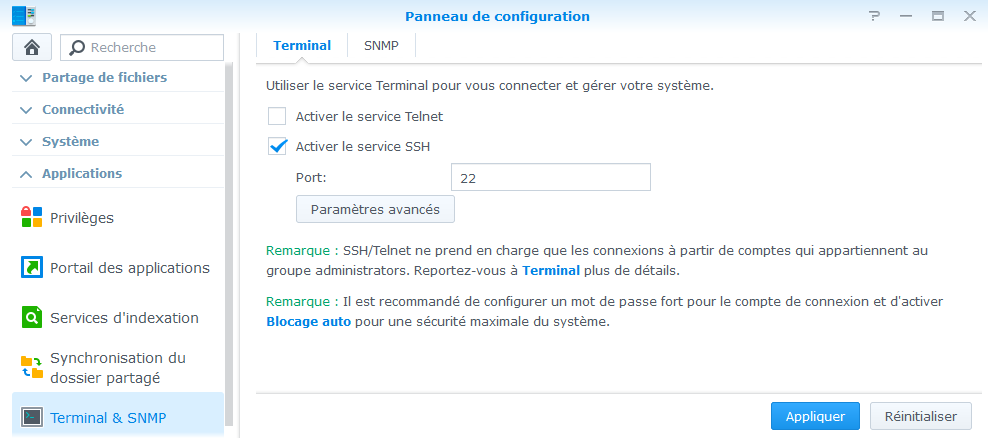

Assurez-vous que SSH est bien activé dans Terminal & SNMP

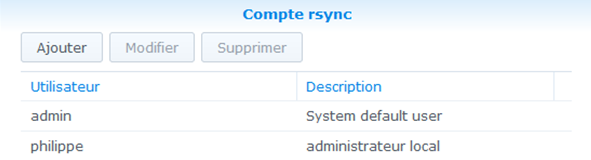

Activez le service rsync depuis Panneau de configuration / Services de fichiers / rsync

Dans Modifier le compte rsync ajoutez l’utilisateur et saisissez deux fois son mot de passe

Dans cet exemple les transferts s'effecturont vers /volume1/homes/philippe/

Dans cet exemple les transferts s'effecturont vers /volume1/homes/philippe/

Générer les clé publique et privée SSH

Connectez-vous en tant que root sur le serveur Linux

Générez les clés RSA

| ssh-keygen | |

| Generating public/private rsa key pair | |

| Enter file in which to save the key (/root/.ssh/id_rsa): | conservez par défaut |

| Enter passphrase (empty for no passphrase): | laissez vide |

| Enter same passphrase again: | laissez vide |

| Your identification has been saved in /root/.ssh/id_rsa | |

| Your public key has been saved in /root/.ssh/id_rsa.pub | |

La procédure a créé les fichiers /root/.ssh/id_rsa et /root/.ssh/id_rsa.pub

Initiez une connexion SSH vers le Synology

ssh <utilisateur>@192.168.1.253

Créez le répertoire approprié et copiez-y le fichier id_rsa.pub sous le nom de authorized_keys

mkdir /volume1/homes/<utilisateur>/.ssh

scp /root/.ssh/id_rsa.pub <utilisateur>@192.168.1.253:/volume1/homes/<utilisateur>/.ssh/authorized_keys

scp /root/.ssh/id_rsa.pub <utilisateur>@192.168.1.253:/volume1/homes/<utilisateur>/.ssh/authorized_keys

Désormais le compte root peut se connecter en ssh et sans mot de passe au compte <utilisateur> du Synology.

Il en va de même pour les transferts avec rsync ou toute autre opération exécutée en SSH avec le compte root.

Notez que le fichier authorized_keys peut contenir autant de clés publiques que de comptes si nécessaire.

Il en va de même pour les transferts avec rsync ou toute autre opération exécutée en SSH avec le compte root.

Notez que le fichier authorized_keys peut contenir autant de clés publiques que de comptes si nécessaire.

Testez le fonctionnement de rsync

rsync -r /var/www/html/repertoire_test <utilisateur>@192.168.1.253:backup/

Exemple de copie du répertoire /var/www/html/repertoire_test vers 192.168.1.253/homes/<utilisateur>/backup/

Le répertoire de destination backup/ sera automatiquement créé.

Utilisez l’option -r pour une récursivité sur les dossiers.

Contrairement à la commande scp, rsync réalise une sychronisation et se trouve donc particulièrement adapté aux sauvegardes.

Le répertoire de destination backup/ sera automatiquement créé.

Utilisez l’option -r pour une récursivité sur les dossiers.

Contrairement à la commande scp, rsync réalise une sychronisation et se trouve donc particulièrement adapté aux sauvegardes.

Si vous obtenez ce message d’erreur :

Unable to negotiate with 192.168.1.253 port 22: no matching cipher found. Their offer: aes128-cbc,3des-cbc,aes192-cbc,aes256-cbc

Editez le fichier suivant et ajoutez la ligne indiquée

nano /root/.ssh/config

Ciphers aes256-ctr,aes128-cbc,3des-cbc,aes192-cbc,aes256-cbc

Ciphers aes256-ctr,aes128-cbc,3des-cbc,aes192-cbc,aes256-cbc

Papy WinTux - Philippe DESLOGES - 2023-2026 - Powered by Debian - Apache 2.4.54 - PHP 7.4.33 - Last update 20-04-2026 19:05 - Page size 19 ko built in 0 ms

All trademarks, logos, images and documents on these pages belong exclusively to their respective owners.

All trademarks, logos, images and documents on these pages belong exclusively to their respective owners.