| Préambule | |

|

Je réponds ici à des questions qui me sont souvent posées et à des interrogations légitimes de la part de certains utilisateurs. En lisant ces lignes vous pourrez peut-être penser que ma vision pragmatique me rend parfois un tantinet défaitiste. Il n'en n'est rien, soyez-en assuré même si je n'hésite pas à jeter quelques pavés dans la marre. Dans tout domaine il existe une théorie et une pratique, et l'informatique n'y déroge pas. La théorie se démontre et s'expérimente dans des conditions idéales, en laboratoire ou sur des bancs de test, mais sur le terrain la réalité est tout autre. La pratique est un monde où chaque détail peut interférer sur l'objectif à atteindre. Il faut donc composer avec les aléas de cette belle et haute technologie. Bonne lecture. |

|

| Le haut débit | |

|

Tout d'abord un peu de vocabulaire :

Lorsque vous effectuez un test de débit, avec SpeedTest par exemple, vous vous connectez à un serveur dédié et à haute disponibilité. Celui-ci n'a pour mission que de répondre à des requêtes ICMP (trop souvent appelés pings par abus de language) puis de faire monter votre lien à saturation. Il vous retourne ensuite un résultat tangible sur l'état de la bande passante de votre ligne et sur sa latence. (Notez que la latence varie en fonction de la distance qui vous sépare du serveur. L'information voyage à la vitesse de la lumière qui est certes rapide mais non négligeable.) Mais lorsque vous êtes connecté à un serveur offrant des ressources (pages web, streaming, messagerie, etc.) vous dépendez de son débit en upload (en envoi). Ce débit est volontairement réparti et bridé afin qu'un seul utilisateur ne puisse pas consommer toute la bande passante. C'est là qu'intervient une règle d'or : en informatique c'est toujours le plus restrictif qui l'emporte. Cela concerne aussi bien les débits que tout le reste, et s'applique donc à la fibre, à l'ADSL, au bon vieux RTC (Réseau Téléphonique Commuté) et même au sein d'un réseau privé, qu'il soit professionnel ou domestique. Les FAI (Fournisseurs d'Accès à Internet) proposent aux particuliers des contrats fibre allant jusqu'à 1Gbps, voire deux fois 1Gbps et cela ne sert strictement à rien ! Pour vous donner un exemple concret, j'administrais le réseau d'un important établissement scolaire qui fonctionnait jusqu'en 2022 avec un contrat fibre à seulement 100Mbps. Je vous laisse donc imaginer ce que cela peut représenter pour vous seul ! Dans le plus sombre des cas, un petit contrat fibre à 300Mbps vous offrira :

Quel FAI conseiller ? Pour un usage personnel (et de par mon expérience), qu'il s'agisse de fibre ou d'ADSL, le meilleur service est obtenu avec notre fournisseur historique, c'est à dire le réseau Orange (ou sa version lowcost Sosh). D'autres fournisseurs sérieux sont présents sur le marché mais uniquement pour une clientèle professionnelle. Je vous laisse à présent décortiquer les différentes offres en écartant les arguments commerciaux autant alléchants qu'inexploitables. |

|

| Le Wi-Fi 6 | |

|

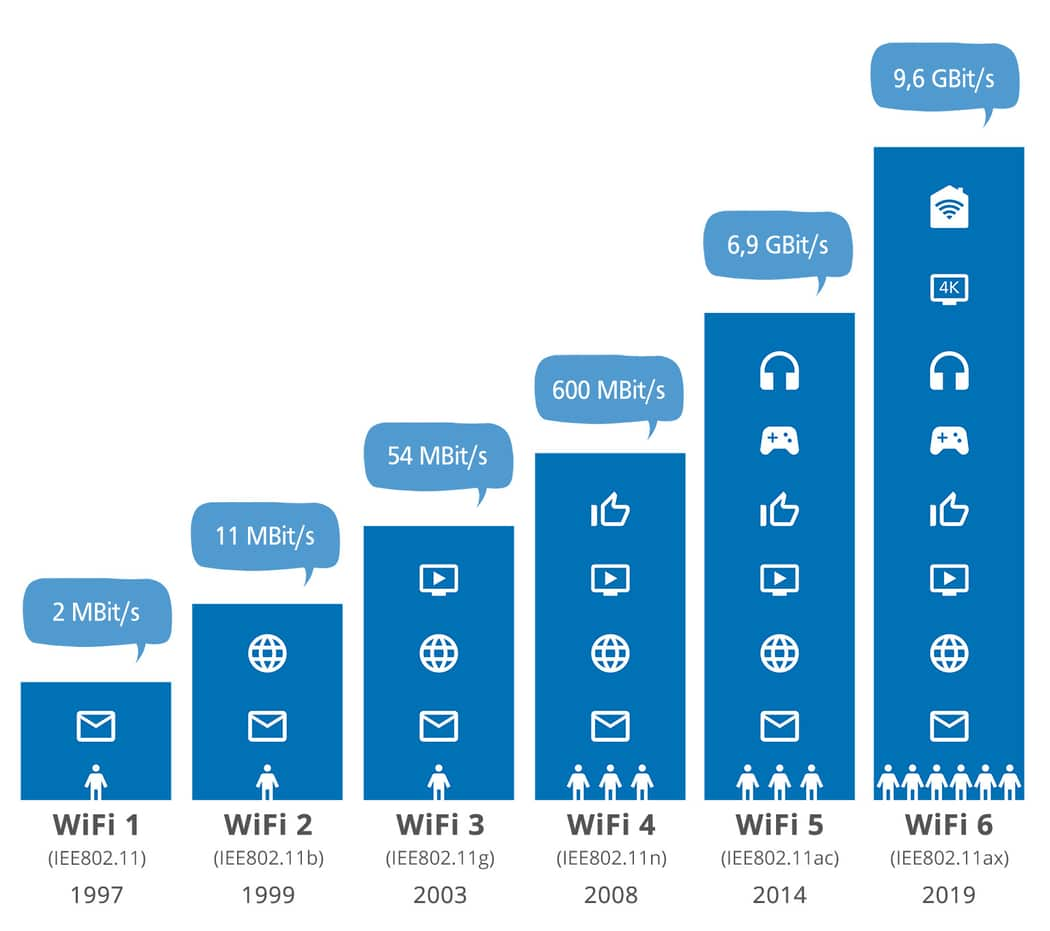

Chouette ! La nouvelle BOX a le WiFi 6 ! On va arroser la maison de la cave au grenier sans oublier la remise au fond du jardin ! On vous présente cela comme la toute dernière nouveauté alors que le WiFi 6 existe depuis 2019, mais surtout on ne vous dit pas tout : Le WiFi 6 est effectivement une très nette amélioration en termes de vitesse, de débit et de portée, mais vous ne pourrez en profiter que si vos terminaux (ordinateur, tablettes, TV, etc.) répondent également à cette norme. Dans le cas contraire, vos appareils d'ancienne génération continueront à fonctionner en WiFi 5, voire en dessous. Souvenez-vous de la règle d'or citée plus haut, c'est encore une fois le plus restrictif qui l'emporte ! Allez-vous pour autant remplacer tous vos équipements ? Et ce n'est pas fini car le WiFi 7 est déjà là avec un débit pouvant atteindre 36 Gbps....  |

|

| L'ethernet gigabit | |

|

L'Ethernet est l'interconnexion en réseau des équipements informatiques par des câbles de cuivre. L'ancienne norme était de 100Mbps sur du câble de catégorie 5/5E, l'actuelle étant de 1Gbps (1000Mbps) sur du câble de catégorie 6. Le dialogue entre deux équipements débute par une phase de négociation qui va déterminer laquelle de ces deux vitesses est à appliquer. Une négociation à 1Gbps signifie que chacun des deux supporte cette norme mais ce n'est pas pour autant que les transferts s'effectueront à cette vitesse, loin de là ! Un débit de 1Gbps n'est pas réaliste sur des fils de cuivre soumis à d'importants phénomènes physiques tels que les perturbations électromagnétiques, les pertes liées aux connecteurs, la longueur des câbles, l'impédance, etc. Fort heureusement le matériel s'adapte à la situation et votre connexion plafonnera de façon fiable aux alentours de 400Mps, ce qui est tout de même bien plus confortable que l'ancienne norme. |

|

| L'IP fixe | |

|

Sans entrer dans les détails techniques, votre BOX est un routeur qui fait le lien entre votre réseau domestique (plusieurs adresses IP privées invisibles sur Internet) et une interface publique connectée à Internet qui possède elle aussi une adresse IP mais qui sera en revanche visible par toute la planète. Bien que conséquent, le nombre d'adresses publiques disponibles reste limité, et par défaut la vôtre est régulièrement renouvelée pour éviter tout risque de saturation. La durée de vie de votre adresse IP publique est un bail pouvant aller de quelques heures à plusieurs jours. Tout fournisseur d'accès à Internet (FAI) est en mesure de proposer une option consistant à attribuer une adresse IP fixe (ou statique) mais cette possibilité n'est présente que dans les contrats professionnels et peut se justifier dans les cas suivants :

Dans un cadre privé vous pouvez obtenir un résultat équivalent et sans augmentation des risques en optant pour du DNS dynamique dont vous trouverez un exemple dans la rubrique Tutoriels |

|

| La qualité d'un réseau | |

|

Les lignes qui suivent exposent une vue simplifiée du protocole de communication TCP/IP universellement employé dans les réseaux informatiques. Les données du problème :

|

|

| Windows Famille et Professionnel | |

|

Microsoft ne développe et ne maintient qu'une seule version de Windows : Windows Professionnel. Une version bridée est ensuite distribuée sous le nom de Windows Famille pour les ordinateurs personnels. La limitation se situe au niveau de la mise en réseau car seule la version professionnelle est en mesure de se connecter à un réseau d'entreprise, c'est à dire d'adhérer à un domaine Microsoft. Autant dire que cela n'a aucune incidence pour un particulier. (Windows était décliné en deux architectures, 32 et 64 bits, mais seule la version 64 bits subsiste depuis la sortie de Windows 11) |

|

| Windows 11 | |

|

Le système d'exploitation Microsoft Windows 11 exige une configuration matérielle minimale dont la caractéristique principale est que la carte mère intègre le module de plateforme sécurisée TPM 2.0 (Trusted Platform Module) uniquement disponible sur les ordinateurs de dernière génération. Dans les grandes lignes, le TPM est un processeur de chiffrement qui a pour mission :

Il existe des solutions pour installer Windows 11 sur une configuration exempte de puce TPM 2.0, tout comme il est possible de s'affranchir de la connexion au compte Microsoft exigée lors d'une installation complète. Ceci est détaillé dans la rubrique Toolbox. |

|

| 32 bits / 64 bits | |

|

Ces termes désignent l'architecture d'un processeur ou d'un code informatique et voici ce qu'il faut en retenir : Les systèmes d'exploitation 32 bits :

Le cas était similaire dans les années 80 et 90 avec les évolutions de 8bits à 16bits puis de 16bits à 32bits. |

|

| Linux | |

|

Dans l'esprit des gens, Linux est le monde du gratuit. C'est vrai mais il y a un revers à la médaille. Pour un informaticien, Linux est extrêmement puissant à condition d'y travailler en « mode console », c'est à dire en texte sur un écran noir avec un simple curseur qui clignote et cela se résume à entrer des commandes alambiquées. On possède alors un contrôle total sur tout un système léger et réactif. Bref, c'est le top ! En revanche, un utilisateur a besoin d'un environnement graphique similaire à celui de Windows. Il en existe une pléiade sous Linux et ce n'est donc pas un obstacle, mais ce qui en est un est l'offre logicielle : vous êtes limité à n'utiliser que des applications proposées par la communauté. Adieu les grands noms disponibles sous Windows et MacOS tels que les suites Microsoft, Adobe et Autodesk. Si Linux présentait un réel attrait pour l'utilisateur lambda on trouverait des PC équipés de ce système chez tous les revendeurs, mais c'est loin d'être le cas. Ceci dit, certains ont fait ce choix et en sont satisfaits. |

|

| Les mots de passe | |

|

Un mot de passe sécurisé :

|

Les caractères spéciaux |

|

Identiification des caractères spéciaux :

|